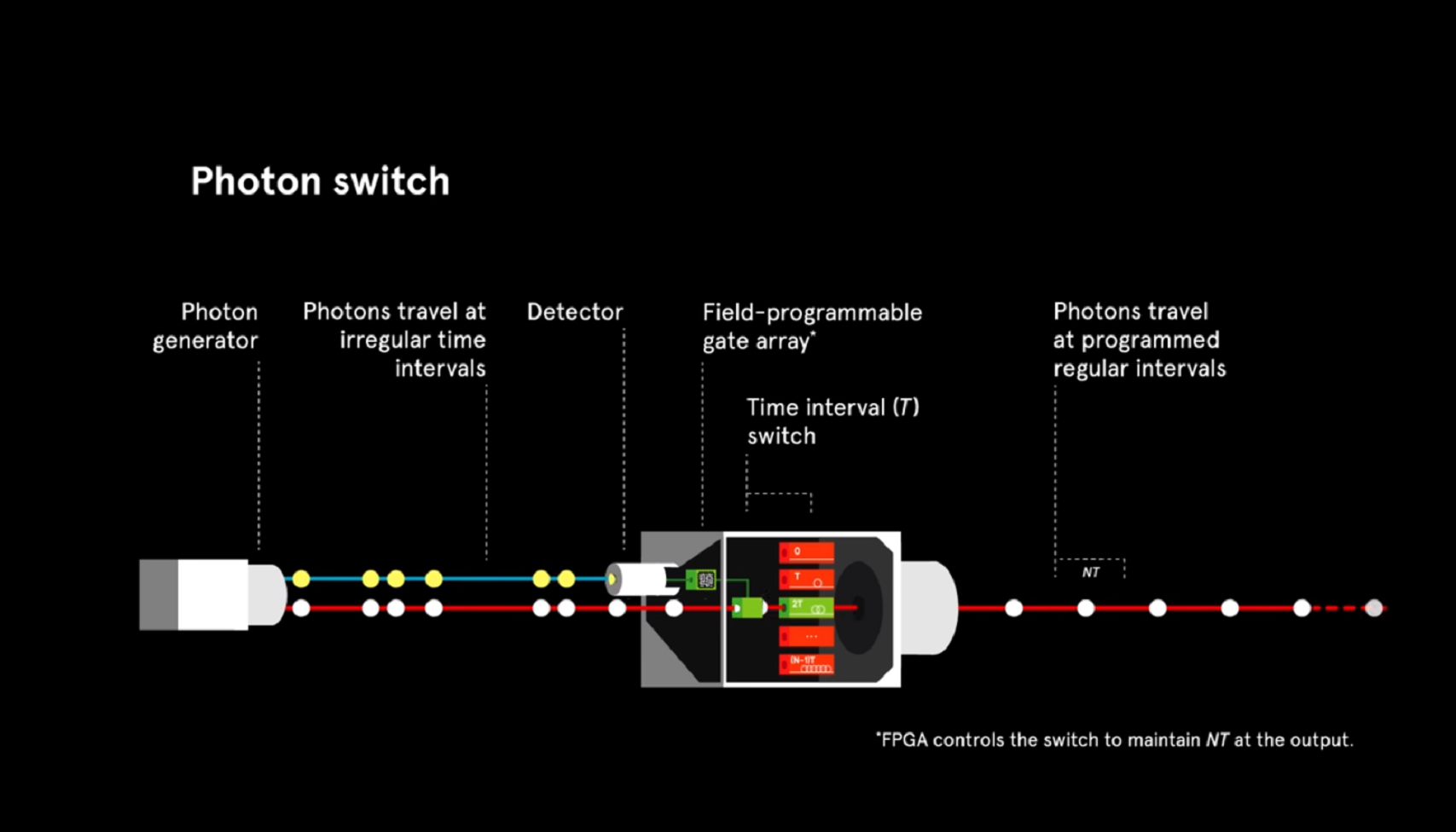

Los fotones son generados simultáneamente en pares, cada uno en una corriente. La detección de fotones en uno de los flujos indica la información temporal a los del otro. Utilizando esta información, se aplica un control de sincronización a los fotones de forma que aparecen a intervalos regulares. De ese modo, aumenta la tasa de fotones regulares. Fuente: Universidad de Sydney.

Un equipo internacional de investigadores ha hecho un gran avance en la generación de fotones individuales de forma acompasada, que sirven como soportes de información cuántica en sistemas de seguridad. El trabajo se continuará a través del Instituto Australiano para la Ciencia y Tecnología a Nanoescala, que se lanza en la Universidad de Sydney este próximo abril.

La colaboración, en la que han participado físicos e ingenieros eléctricos, se ha publicado en Nature Communications, informa la Universidad en un comunicado.

El trabajo del equipo resuelve un problema clave que frena el desarrollo del intercambio de claves, y que sólo puede romperse violando las leyes de la física. Los fotones son generados en un par, y la detección de uno indica la existencia del otro. Esto permite a los científicos gestionar el ritmo de los eventos de fotones para que siempre lleguen en el momento en que se espera.

"Los sistemas ópticos ofrecen un acceso especialmente fácil a los efectos cuánticos", dice el autor principal, Chunle Xiong, de la Facultad de Física. "La aplicación de las tecnologías cuánticas ópticas ha conseguido ahora un reto fundamental: tener fotones individuales indistinguibles, bajo demanda".

"Esta investigación ha demostrado que las probabilidades de ser capaces de generar un solo fotón pueden duplicarse mediante el uso de una técnica relativamente simple, y que esta técnica se puede ampliar para generar en última instancia fotones individuales con un 100% de probabilidad."

El profesor y experto en óptica Benjamin Eggleton, co-autor del artículo, dice que la investigación puede revolucionar nuestra capacidad de intercambiar datos de forma segura. "La capacidad de generar fotones individuales, que forman la columna vertebral de la tecnología utilizada en los ordenadores portátiles e Internet, impulsará el desarrollo de sistemas de comunicaciones seguras locales, para la protección de las redes de defensa e inteligencia, la seguridad financiera de las corporaciones y los gobiernos y reforzar la intimidad personal electrónica, como para las compras en línea".

"Nuestra demostración utiliza un chip fotónico que hemos desarrollado durante la última década, lo que significa que esta nueva tecnología también es compacta y se puede fabricar con la infraestructura existente."

El grupo -que ahora está explorando diseños avanzados y espera que las aplicaciones al mundo real lleguen dentro de entre tres y cinco años- ha colaborado con la Universidad de Melbourne, la Universidad de Macquarie y la Universidad Nacional de Australia, así como con la Universidad de Tecnología de Guangdong (China).

La colaboración, en la que han participado físicos e ingenieros eléctricos, se ha publicado en Nature Communications, informa la Universidad en un comunicado.

El trabajo del equipo resuelve un problema clave que frena el desarrollo del intercambio de claves, y que sólo puede romperse violando las leyes de la física. Los fotones son generados en un par, y la detección de uno indica la existencia del otro. Esto permite a los científicos gestionar el ritmo de los eventos de fotones para que siempre lleguen en el momento en que se espera.

"Los sistemas ópticos ofrecen un acceso especialmente fácil a los efectos cuánticos", dice el autor principal, Chunle Xiong, de la Facultad de Física. "La aplicación de las tecnologías cuánticas ópticas ha conseguido ahora un reto fundamental: tener fotones individuales indistinguibles, bajo demanda".

"Esta investigación ha demostrado que las probabilidades de ser capaces de generar un solo fotón pueden duplicarse mediante el uso de una técnica relativamente simple, y que esta técnica se puede ampliar para generar en última instancia fotones individuales con un 100% de probabilidad."

El profesor y experto en óptica Benjamin Eggleton, co-autor del artículo, dice que la investigación puede revolucionar nuestra capacidad de intercambiar datos de forma segura. "La capacidad de generar fotones individuales, que forman la columna vertebral de la tecnología utilizada en los ordenadores portátiles e Internet, impulsará el desarrollo de sistemas de comunicaciones seguras locales, para la protección de las redes de defensa e inteligencia, la seguridad financiera de las corporaciones y los gobiernos y reforzar la intimidad personal electrónica, como para las compras en línea".

"Nuestra demostración utiliza un chip fotónico que hemos desarrollado durante la última década, lo que significa que esta nueva tecnología también es compacta y se puede fabricar con la infraestructura existente."

El grupo -que ahora está explorando diseños avanzados y espera que las aplicaciones al mundo real lleguen dentro de entre tres y cinco años- ha colaborado con la Universidad de Melbourne, la Universidad de Macquarie y la Universidad Nacional de Australia, así como con la Universidad de Tecnología de Guangdong (China).

'Blanco móvil'

Un equipo de investigadores de la Universidad George Mason (Virginia, EE.UU.) propone una defensa tipo "blanco en movimiento" para los ciberataques distribuidos de denegación de servicio. La defensa funciona cambiando repetidamente las asignaciones de cliente a servidor para identificar y, finalmente, capturar, a los clientes maliciosos.

Los ataques de denegación de servicio funcionan saturando un sistema de destino obligándole a cerrar y negar el servicio a los usuarios legítimos, están aumentando en intensidad a medida que los métodos de asalto se vuelven más sofisticados y los objetivos de los atacantes más siniestros. Este tipo de ataques alcanzó un récord en 2015, aumentando hasta en un 132 por ciento respecto al año anterior, según Digital Trends, informa la George Mason en su web.

Este es un ejemplo de cómo funciona este tipo de defensa: El sistema protegido tiene dos servidores para la operación normal, y cada uno está siendo atacado por un cliente malicioso mezclado con clientes legítimos. La defensa "blanco móvil" presenta dos servidores adicionales, que reasigna repetidamente los clientes hasta que solo uno de los nuevos servidores está siendo atacado.

Con el tiempo, en un proceso que involucra a múltiples servidores y múltiples rondas de reasignación, es posible identificar y segregar a los atacantes. El sistema, incluso en caso de ataque, sigue disponible para los clientes legítimos, manteniendo la reputación, la productividad y los ingresos del dueño de la web. El artículo de investigación está disponible en la revista IEEE Computer.

Un equipo de investigadores de la Universidad George Mason (Virginia, EE.UU.) propone una defensa tipo "blanco en movimiento" para los ciberataques distribuidos de denegación de servicio. La defensa funciona cambiando repetidamente las asignaciones de cliente a servidor para identificar y, finalmente, capturar, a los clientes maliciosos.

Los ataques de denegación de servicio funcionan saturando un sistema de destino obligándole a cerrar y negar el servicio a los usuarios legítimos, están aumentando en intensidad a medida que los métodos de asalto se vuelven más sofisticados y los objetivos de los atacantes más siniestros. Este tipo de ataques alcanzó un récord en 2015, aumentando hasta en un 132 por ciento respecto al año anterior, según Digital Trends, informa la George Mason en su web.

Este es un ejemplo de cómo funciona este tipo de defensa: El sistema protegido tiene dos servidores para la operación normal, y cada uno está siendo atacado por un cliente malicioso mezclado con clientes legítimos. La defensa "blanco móvil" presenta dos servidores adicionales, que reasigna repetidamente los clientes hasta que solo uno de los nuevos servidores está siendo atacado.

Con el tiempo, en un proceso que involucra a múltiples servidores y múltiples rondas de reasignación, es posible identificar y segregar a los atacantes. El sistema, incluso en caso de ataque, sigue disponible para los clientes legítimos, manteniendo la reputación, la productividad y los ingresos del dueño de la web. El artículo de investigación está disponible en la revista IEEE Computer.

Referencias bibliográficas:

C. Xiong, X. Zhang, Z. Liu, M. J. Collins, A. Mahendra, L. G. Helt, M. J. Steel, D. -Y. Choi, C. J. Chae, P. H. W. Leong, B. J. Eggleton: Active temporal multiplexing of indistinguishable heralded single photons. Nature Communications (2016). DOI: 10.1038/NCOMMS10853.

Angelos Stavrou, Daniel Fleck, Constantinos Kolias: On the Move: Evading Distributed Denial-of-Service Attacks. IEEE Computer (2016). DOI: 10.1109/MC.2016.85.

C. Xiong, X. Zhang, Z. Liu, M. J. Collins, A. Mahendra, L. G. Helt, M. J. Steel, D. -Y. Choi, C. J. Chae, P. H. W. Leong, B. J. Eggleton: Active temporal multiplexing of indistinguishable heralded single photons. Nature Communications (2016). DOI: 10.1038/NCOMMS10853.

Angelos Stavrou, Daniel Fleck, Constantinos Kolias: On the Move: Evading Distributed Denial-of-Service Attacks. IEEE Computer (2016). DOI: 10.1109/MC.2016.85.

Tendencias Científicas

Tendencias Científicas

El Internet de las Cosas se propaga rápidamente

El Internet de las Cosas se propaga rápidamente  CIENCIA ON LINE

CIENCIA ON LINE