Las contraseñas olvidadas son un problema serio para los administradores de Tecnologías de la Información y los usuarios. La raíz del problema es encontrar un compromiso entre la capacidad para recordarlas y la seguridad que ofrecen: las contraseñas simples son fáciles de recordar, pero también fáciles de descifrar; las contraseñas complejas son difíciles de romper, pero a su vez difíciles de recordar.

Una nueva alternativa basada en la psicología de reconocimiento de rostros se dio a conocer ayer. Apodada facelock (cerrojo facial), podría poner fin al olvido de contraseñas, y proteger a los usuarios de las miradas indiscretas.

Décadas de investigación psicológica han puesto de manifiesto una diferencia fundamental en el reconocimiento de caras conocidas y desconocidas. Los seres humanos pueden reconocer caras familiares en una amplia gama de imágenes, incluso cuando su calidad de imagen es pobre.

Por el contrario, el reconocimiento de caras desconocidas está ligado a una determinada imagen, hasta el punto que las diferentes fotos de la misma cara desconocida a menudo se cree que son de personas diferentes. Facelock explota este efecto psicológico para crear un nuevo tipo de sistema de autenticación cuyos detalles fueron publicados ayer en la revista de acceso abierto PeerJ.

La familiaridad con un rostro particular determina la capacidad de una persona para identificar dicho rostro a través de diferentes fotografías y, como resultado un conjunto de rostros que son conocidos por un solo individuo pueden ser usados para crear un "bloqueo" personalizado. El acceso se concede a cualquier persona que demuestre el reconocimiento de las caras a través de las imágenes, y se le niega a cualquier persona que no lo hace, explica la nota de prensa de PeerJ recogida por EurekAlert!

Cómo registrarse

Para registrarse en el sistema, los usuarios seleccionan un conjunto de caras que son bien conocidas por ellos, pero no son tan bien conocidas por otras personas. Los investigadores descubrieron que era sorprendentemente fácil generar caras que tengan esta propiedad.

Por ejemplo, un trombonista de jazz, o un jugador de póquer venerado son más que adecuados: ídolos para una persona pero extraños para otros. Al combinar caras de todos los ámbitos con los que está familiarizado el usuario -por ejemplo, música y deportes-, los investigadores fueron capaces de crear un conjunto de caras que sólo son conocidas por dicho usuario. Conocerlas es la clave para Facelock.

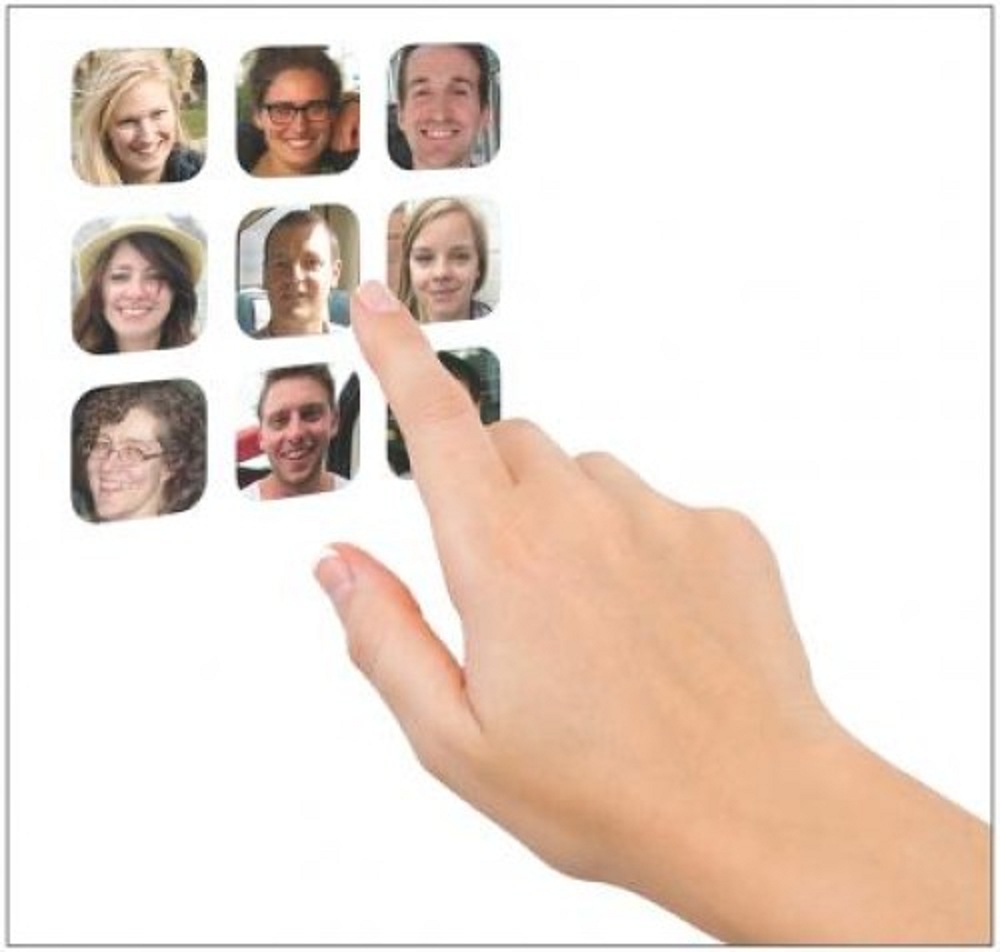

El "bloqueo" consiste en una serie de rejillas de caras, y cada rejilla se construye de manera que una cara es familiar para el usuario, mientras que todas las otras caras no le son familiares. La autenticación consiste simplemente en tocar la cara familiar de cada cuadrícula. Para el usuario legítimo, esto es una tarea trivial, ya que el rostro familiar destaca sobre los demás. Sin embargo, un espía se encuentra con un problema: ninguno destaca sobre los demás.

Entre las ventajas del sistema, destaca que a diferencia de las contraseñas o los sistemas basados en PIN, un enfoque basado en la familiaridad no requiere recurrir a la memoria. Tampoco exige nombrar las caras. El único requisito es indicar que la cara resulta familiar.

Las investigaciones psicológicas han mostrado que la familiaridad con una cara es prácticamente imposible de perder, por lo que este sistema es resistente de forma natural. En el estudio, los usuarios autenticaron fácilmente las caras, incluso después de un intervalo de un año. Por el contrario, las contraseñas en desuso pueden ser olvidadasen pocos días.

Además de ser extremadamente duradera, la familiaridad es muy difícil de falsificar. Los investigadores pidieron a atacantes voluntarios mirar una secuencia de autenticación correcta basada en las cuatro caras familiares, para que pudieran escoger las mismas cuatro caras en otras rejillas similares.

Estos ataques fracasaban simplemente usando diferentes fotografías de las mismas caras. Para el usuario, que esté familiarizado con los rostros objetivo, es fácil reconocer las caras en una serie de imágenes, pero no lo es para el atacante.

Una nueva alternativa basada en la psicología de reconocimiento de rostros se dio a conocer ayer. Apodada facelock (cerrojo facial), podría poner fin al olvido de contraseñas, y proteger a los usuarios de las miradas indiscretas.

Décadas de investigación psicológica han puesto de manifiesto una diferencia fundamental en el reconocimiento de caras conocidas y desconocidas. Los seres humanos pueden reconocer caras familiares en una amplia gama de imágenes, incluso cuando su calidad de imagen es pobre.

Por el contrario, el reconocimiento de caras desconocidas está ligado a una determinada imagen, hasta el punto que las diferentes fotos de la misma cara desconocida a menudo se cree que son de personas diferentes. Facelock explota este efecto psicológico para crear un nuevo tipo de sistema de autenticación cuyos detalles fueron publicados ayer en la revista de acceso abierto PeerJ.

La familiaridad con un rostro particular determina la capacidad de una persona para identificar dicho rostro a través de diferentes fotografías y, como resultado un conjunto de rostros que son conocidos por un solo individuo pueden ser usados para crear un "bloqueo" personalizado. El acceso se concede a cualquier persona que demuestre el reconocimiento de las caras a través de las imágenes, y se le niega a cualquier persona que no lo hace, explica la nota de prensa de PeerJ recogida por EurekAlert!

Cómo registrarse

Para registrarse en el sistema, los usuarios seleccionan un conjunto de caras que son bien conocidas por ellos, pero no son tan bien conocidas por otras personas. Los investigadores descubrieron que era sorprendentemente fácil generar caras que tengan esta propiedad.

Por ejemplo, un trombonista de jazz, o un jugador de póquer venerado son más que adecuados: ídolos para una persona pero extraños para otros. Al combinar caras de todos los ámbitos con los que está familiarizado el usuario -por ejemplo, música y deportes-, los investigadores fueron capaces de crear un conjunto de caras que sólo son conocidas por dicho usuario. Conocerlas es la clave para Facelock.

El "bloqueo" consiste en una serie de rejillas de caras, y cada rejilla se construye de manera que una cara es familiar para el usuario, mientras que todas las otras caras no le son familiares. La autenticación consiste simplemente en tocar la cara familiar de cada cuadrícula. Para el usuario legítimo, esto es una tarea trivial, ya que el rostro familiar destaca sobre los demás. Sin embargo, un espía se encuentra con un problema: ninguno destaca sobre los demás.

Entre las ventajas del sistema, destaca que a diferencia de las contraseñas o los sistemas basados en PIN, un enfoque basado en la familiaridad no requiere recurrir a la memoria. Tampoco exige nombrar las caras. El único requisito es indicar que la cara resulta familiar.

Las investigaciones psicológicas han mostrado que la familiaridad con una cara es prácticamente imposible de perder, por lo que este sistema es resistente de forma natural. En el estudio, los usuarios autenticaron fácilmente las caras, incluso después de un intervalo de un año. Por el contrario, las contraseñas en desuso pueden ser olvidadasen pocos días.

Además de ser extremadamente duradera, la familiaridad es muy difícil de falsificar. Los investigadores pidieron a atacantes voluntarios mirar una secuencia de autenticación correcta basada en las cuatro caras familiares, para que pudieran escoger las mismas cuatro caras en otras rejillas similares.

Estos ataques fracasaban simplemente usando diferentes fotografías de las mismas caras. Para el usuario, que esté familiarizado con los rostros objetivo, es fácil reconocer las caras en una serie de imágenes, pero no lo es para el atacante.

Otro idioma

El autor principal, Rob Jenkins, de la Universidad de York en el Reino Unido, explica que "fingir conocer una cara que no se conoce es como fingir saber un idioma que no se habla: simplemente no funciona. El único sistema que puede reconocer de forma fiable caras concretas es un ser humano que esté familiarizado con dichas caras".

El estudio combina con elegancia la ciencia cognitiva de la percepción de las caras y la ciencia de la computación de la autenticación segura para trabajar en sintonía con los puntos fuertes y las limitaciones de la memoria humana.

Se espera que los desarrolladores de software tomarán este marco y lo convertirán en una aplicación pulida, mientras que otros expertos optimizarán el uso del sistema. Si esas dos cosas ocurren, este sistema podrá estar en los dispositivos en la próxima generación de productos.

Garabatos

Otros estudios han comprobado la eficacia de las contraseñas no-textuales, en concreto de los garabatos o líneas espontáneas.

En concreto, investigadores de la Universidad Rutgers (Nueva Jersey, EE.UU.) comprobaron que los movimientos espontáneos -barrer con los dedos haciendo figuras a través de la pantalla de un teléfono inteligente o tableta- se pueden utilizar para desbloquear los teléfonos y permitir el acceso a las aplicaciones.

Estos gestos son menos propensos a ser espiados que las contraseñas mecanografiadas tradicionales o las novedosas contraseñas de "unir los puntos", que puede ser observados y reproducidos por otras personas.

El autor principal, Rob Jenkins, de la Universidad de York en el Reino Unido, explica que "fingir conocer una cara que no se conoce es como fingir saber un idioma que no se habla: simplemente no funciona. El único sistema que puede reconocer de forma fiable caras concretas es un ser humano que esté familiarizado con dichas caras".

El estudio combina con elegancia la ciencia cognitiva de la percepción de las caras y la ciencia de la computación de la autenticación segura para trabajar en sintonía con los puntos fuertes y las limitaciones de la memoria humana.

Se espera que los desarrolladores de software tomarán este marco y lo convertirán en una aplicación pulida, mientras que otros expertos optimizarán el uso del sistema. Si esas dos cosas ocurren, este sistema podrá estar en los dispositivos en la próxima generación de productos.

Garabatos

Otros estudios han comprobado la eficacia de las contraseñas no-textuales, en concreto de los garabatos o líneas espontáneas.

En concreto, investigadores de la Universidad Rutgers (Nueva Jersey, EE.UU.) comprobaron que los movimientos espontáneos -barrer con los dedos haciendo figuras a través de la pantalla de un teléfono inteligente o tableta- se pueden utilizar para desbloquear los teléfonos y permitir el acceso a las aplicaciones.

Estos gestos son menos propensos a ser espiados que las contraseñas mecanografiadas tradicionales o las novedosas contraseñas de "unir los puntos", que puede ser observados y reproducidos por otras personas.

Referencia bibliográfica:

Rob Jenkins, Jane L. McLachlan, Karen Renaud. Facelock: familiarity-based graphical authentication. PeerJ (2014). DOI: 10.7717/peerj.444.

Rob Jenkins, Jane L. McLachlan, Karen Renaud. Facelock: familiarity-based graphical authentication. PeerJ (2014). DOI: 10.7717/peerj.444.

Tendencias Científicas

Tendencias Científicas

El Internet de las Cosas se propaga rápidamente

El Internet de las Cosas se propaga rápidamente  CIENCIA ON LINE

CIENCIA ON LINE